Kytketyistä leluista ja kodinkoneista

Nopeasti kasvavia määriä IoT-laitteita on läsnä kaikkialla. Yhdysvaltalainen markkinatutkimus- ja neuvontayritys Gartner ennustaa niiden lukumäärän kasvavan 8,3 miljardista kappaleesta vuonna 2017 20,4 miljardiin vuonna 2020, ja niihin käytettävän rahamäärän yltävän lähes 3 biljoonaan Yhdysvaltojen dollariin.

Kuluttajalaitteita tuottavat yritykset etsivät kaiken aikaa uusia tuotteita myynnin kasvattamiseksi. Suhteellisen uusi verkkoonliittämisominaisuus erilaisissa esineissä, jonka elektroniikkakomponenttien ja langattomien teknologioiden hintojen putoaminen on tehnyt mahdolliseksi, on ollut innostamassa monia yrityksiä tuottamaan laajan joukon verkkoon liitettäviä kuluttajalaitteita, kuten verkkoon liitettäviä leluja, suuria kodinkoneita kuten jääkaappeja, pesukoneita, astianpesukoneita ja älytelevisioita.

Useinkaan suunnitteluvaiheessa ei kiinnitetä paljon huomiota näiden verkkoon liitettävien laitteiden suojaamiseksi vihamielisiltä hyökkäyksiltä.

Tulossa olevat vakavammat uhat

Vaikka raportit käyttäjiään salakuuntelevista puhuvista nukeista tai tuhansittain roskaposteja lähettävistä verkkoon liitetyistä jääkaapeista voivat huvittaa monia, koska ne koskevat lähinnä yksityisyydensuojaa, seuraukset voivat itse asiassa olla hyvin vakavia, kun niin kutsuttuja älylaitteita otetaan käyttöön kodeissa ja teollisuudessa.

Toisinaan suuriin määriin verkkoon liitettyjä esineitä, kuten jääkaappeja, web-kameroita, valvontakameroita ja videotallentimia, on tartutettu haittaohjelma, ja ne on pakotettu verkottumaan yhteen niin kutsutuiksi botneteiksi. Niitä on käytetty hajautettuihin palvelunestohyökkäyksiin suurten verkkosivustojen kaatamiseksi. Tällainen tapaus oli lokakuussa 2016, jolloin hajautettu palvelunestohyökkäys esti pääsyn moneen suosittuun verkkosivustoon kuten Netflixiin, Twitteriin ja Spotifyhin, sekä usean televisioyhtiön ja painetun median kuten CNN:n, Fox Newsin, Financial Timesin ja New York Timesin verkkosivuille.

Kuitenkin palvelunestohyökkäysten merkitystä voidaan ylikorostaa, sanoo professori Isaac Ben-Israel Tel Avivin yliopistosta. Hän kertoi osallistujille vuoden 2017 Verizon RSA -konferenssissa pidetyssä pyöreän pöydän kokouksessa, että hajautetut palvelunestohyökkäykset saavat suhteessa enemmän huomiota mediassa kuin mikä niiden aiheuttama vahinko on. Israelissa on kaksi miljoonaa hajautettua palvelunestohyökkäystä päivässä. Niistä ei koskaan kuulla mitään, koska niiden onnistumisprosentti on niin pieni, ja niiltä on suhteellisen helppo suojautua.

Paljon vakavampia hyökkäyksiä voidaan kuitenkin saada aikaan verkkoon liitettyjen laitteiden kautta.

IoT-ympäristö on monimutkainen…

IoT-ympäristö koostuu kahdesta hyvin erilaisesta maailmasta: kuluttajan IoT ja teollisuuden IoT (Industrial IoT eli IIoT).

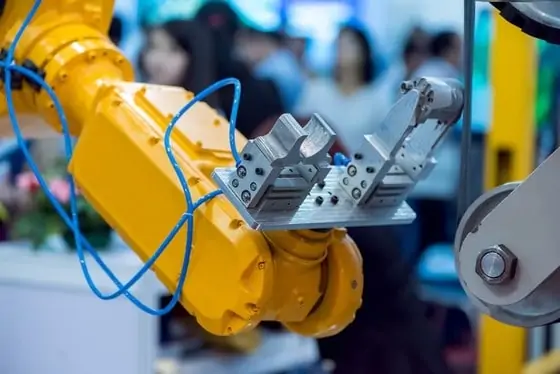

Kuluttajan IoT:hen kuuluu sellaisia laitteita ja järjestelmiä kuin älypuhelimia, puettavia laitteita, kodinkoneita ja multimedialaitteita sekä joitakin älykodeissa käytettäviä laitteita kuten yhteen kytkettyjä hälyttimiä, älykkäitä termostaatteja, valaistuksen ja lämmityksen sekä tuuletuksen ja ilmastoinnin ohjausjärjestelmiä. Teollisuuden IoT-maailmaan sisältyy sovelluksia älykkäissä sähköverkoissa, älykaupungeissa, älyliikenteessä, älykkäissä tehtaissa, terveydenhoitopalveluissa ja kasvavassa määrin älykkäässä maanviljelyssä. Siten se käsittää monia kriittisiä sektoreita.

Toinen ero on, että teollisuuden IoT, toisin kuin kuluttajan IoT, yhdistää kaksi erilaista teknologiaa, operatiivisen teknologian (OT) ja tieto- ja tietoliikenneteknologian (ICT), jotka kumpikin käsittävät erilaisia, mutta toisinaan päällekkäisiä alueita.

Operatiiviseen teknologiaan kuuluu tietokoneiden käyttäminen järjestelmän fyysisen tilan tarkkailuun tai muuttamiseen esimerkiksi teollisuuden tai sähkölaitosten ohjausjärjestelmissä. Se keskittyy suurelta osin turvallisuuteen (sen varmistamiseen, että prosessit ja toiminnot ovat luotettavia ja lakien ja standardien mukaisia ja että työntekijöiden ja muiden ihmisten turvallisuus taataan).

Tieto- ja tietoliikennetekniikka liittyy usein fyysisten laitosten ja prosessien suojaamiseen (laitteiden suojaamiseen virhetoiminnoilta, vihamielisiltä tai vastuuttomilta teoilta, varoittamiseen mahdollisista vikaantumisista tai ennalta ehkäisevän kunnossapidon tarpeesta, jne.).

Operatiivinen teknologia ja tieto- ja tietoliikenneteknologia yhdistyvät teollisuuden IoT:ssä.

Sen sijaan, että puhuttaisiin yleisesti IoT:stä, olisi puhuttava kaiken internetistä (internet of everything), joka yhdistää ihmisiä, prosesseja, tietoja ja esineitä. Tietoliikenneyhteydet ovat erottamaton osa materiaalisia esineitä ja kaikkea muuta. Yhteyksiin kuuluvat siirto-, verkko- ja yhteysprotokollat ja -tekniikat, langaton infrastuktuuri (Bluetooth, ZigBee, RFID, jne.) ja fyysinen infrastruktuuri (kaapelit, reitittimet yms.).

Kohteena kriittinen infrastuktuuri, seuraava eturintama

On olennaisen tärkeää erottaa kriittiset ja ei-kriittiset järjestelmät ja infrastruktuuri toisistaan. Voitaisiin väittää, että kuluttajan IoT-järjestelmät ja -laitteet ovat kriittisiä vain yksilön tasolla tai pienessä mittakaavassa. Niihin kohdistuvat kyberhyökkäykset ovat vakavia vain niille, joita ne suoraan koskevat, mutta niillä ei ole juurikaan merkitystä suuremmalle ihmisjoukolle. Kodin termostaatteihin tai automaattisiin kaihtimiin kohdistuvat vihamieliset teot voivat ärsyttää käyttäjiä. Pahimmassa tapauksessa nämä hyökkäykset voivat avata piilossa olleita kulkuteitä (esimerkiksi ovien lukot), mutta ne eivät kaada kokonaisia järjestelmiä, jotka voisivat vaikuttaa koko maan kykyyn toimia normaalisti – niin kutsuttua kriittistä infrastruktuuria.

Näkemys siitä, mitä osa-alueita pidetään osana maan kriittistä infrastruktuuria, vaihtelee maasta toiseen. Yhdysvaltojen valtionhallinto, ja yhä useammat muut hallinnot, pitävät kriittisenä infrastruktuurina sellaisia järjestelmiä ja laitoksia, olivat ne fyysisiä tai virtuaalisia, jotka ovat niin elintärkeitä, että niiden toimintakyvyttömäksi tekemisellä tai tuhoamisella olisi heikentävä vaikutus turvallisuuteen, kansalliseen taloudelliseen turvallisuuteen, kansanterveyteen tai -turvallisuuteen tai näiden yhdistelmään (presidentin asetus 13636, 12 helmikuuta 2013).

Tässä presidentin asetuksessa mainitaan, että seuraavia sektoreita tai järjestelmiä pidetään alttiina suurimmalle riskille:

- energiahuolto (tuotanto, siirto ja jakelu)

- rahoituspalvelut

- teollisuuden ohjausjärjestelmät

- terveydenhuolto

- tietoliikenne

- tietotekniikka

- vakuutusala

Nämä sektorit tai järjestelmät ovat houkuttelevia kohteita vilpillisille hyökkääjille, sekä valtiotason toimijoille että muille, ja rikollisille, joiden tavoitteena on vahingoittaa maata tai saada taloudellista hyötyä.

Kriittiset laitokset, kuten sähköverkot, on usein suojattu puutteellisesti monissa maissa. Yksityiskohtia tuli esille vuonna 2014 satojen yhdysvaltalaisten ja eurooppalaisten energiayhtiöiden teollisuuden ohjausjärjestelmiin kohdistuneesta hyökkäyssarjasta, joka alkoi vuoden 2013 alkupuolella. Ukrainan sähköverkon osissa esiintyneet sähkökatkokset joulukuussa 2015 ja joulukuussa 2016 todettiin kyberhyökkäysten aiheuttamiksi. Hyökkäyksissä käytettiin haittaohjelmaa, joka hyödynsi tietoliikenneprotokollia. Älykaupungit, jotka ovat riippuvaisia verkkoon kytketyistä esineistä ja järjestelmistä, ovat myös todennäköisiä kohteita kyberhyökkäyksille.

Kansainväliset standardit ovat avainasemassa kriittisen infrastruktuurin suojaamisessa

Lukuisten IEC:n teknisten komiteoiden ja alakomiteoiden sekä ISOn ja IEC:n yhteisen teknisen komitean ISO/IEC JTC 1 alakomitean SC 27 IT security techniques laatimat kansainväliset standardit ovat keskeisessä asemassa kriittisen infrastruktuurin laitosten suojaamisessa kyberhyökkäyksiltä.

Tämän lisäksi ISO/IEC JTC 1 SC 27 perusti työryhmän WG 4 Security controls and service, joka työskentelee sellaisilla alueilla kuin kyberturvallisuus, IoT, pilvipalvelut, julkisen avaimen infrastruktuuri, sovellusten tietoturva, häiriötilanteiden hallinta ja virtualisointi.

Seuraavat IEC:n tekniset komiteat ja alakomiteat laativat kansainvälisiä standardeja, jotka suojaavat erityisaloja ja turvaavat teollisuuden ja kriittisen infrastruktuurin laitoksia:

IEC TC 57 Power systems management and associated information exchange kehittää mm. IEC 61850 -sarjan julkaisuja sähkölaitosautomaation tietoliikenneverkkoja ja -järjestelmiä varten sekä IEC 60870 -sarjan julkaisuja etähallintalaitteita ja -järjestelmiä varten.

IEC TC 65 Industrial-process measurement, control and automation laatii IEC 62443 -sarjan julkaisuja, joissa määritellään teollisuusautomaatio- ja ohjausjärjestelmien tietoturvavaatimukset.

IEC SC 45A Instrumentation, control, and electrical systems of nuclear facilities on julkaissut kaksi julkaisua tietokoneisiin perustuvien järjestelmien tietoturvaohjelmista sekä turvallisuuden ja kyberturvallisuuden koordinoinnista. Se on kehittämässä lisää ydinlaitosten kyberturvallisuuteen liittyviä julkaisuja.

IEC TC 62 Electrical equipment in medical practice alakomiteoineen kehittää standardeja, joiden tarkoituksena on varmistaa terveystietojen tietoturvaa sekä suojata niiden eheyttä ja yksityisyyttä.

IEC TC 80 Maritime navigation and radiocommunication equipment and systems on kehittänyt standardin IEC 61162-450:2016, jossa todetaan, että “aluksen tietoturva-arkkitehtuurin olisi noudatettava tietoturvateollisuuden parhaimpia käytäntöjä”. Se on myös julkaissut tähän standardiin lisäyksen IEC 61162-460:2015, jolla vaatimuksia laajennetaan “silloin kun tarvitaan korkeampaa turvallisuuden ja tietoturvallisuuden tasoa, esimerkisi oltaessa enemmän alttiina ulkoisille uhille tai verkon eheyden parantamiseksi”.

Lopuksi, hiljattain perustettu ISO/IEC JTC 1/SC 41 Internet of things and related technologies on käynnistänyt selvityksen IoT:n luottamuksenarvoisuudesta (trustworthiness). Se on käyttäjälähtöinen järjestelmänsuunnittelukonsepti, johon kuuluvat kaikki ne ominaisuudet, jotka aikaansaavat luottamuksen järjestelmään. Näihin kuuluvat tietoturvallisuus, saatavuus, jatkuvuus, turvallisuus, toimintavarmuus ja yksityisyys.

IoT:n käyttäminen kriittisiin ylimpiin kerroksiin kohdistuviin hyökkäyksiin

IoT-järjestelmien ja -laitteiden (kuten anturien, tietoliikennemoduulien, jne.) lisääntyminen osissa kriittisen infrastruktuurin sektoreita avaa reitin kyberhyökkäyksille ja mahdollisesti huomattaville katastrofeille.

Teknologiayrityksen HP Inc. tutkimus vuodelta 2014 väitti, että 70 % IoT-laitteista oli suojattomia hyökkäyksiltä. Raportissa lueteltiin näissä IoT-laitteissa havaitut tavallisimmat ja helpoimmin korjattavissa olevat tietoturvaongelmat. Niihin sisältyivät tiedonsiirron salaamattomuus, suojaamaton verkkoliitäntä ja riittämätön ohjelmiston suojaus.

IoT-laitteet eivät sellaisenaan ole usein itse kyberhyökkäysten kohteena, ne ovat keino hyökätä niitä verkkoja tai laitoksia vastaan, joihin ne on yhdistetty. Koska monet IoT-laitteet ovat haavoittuvia, ne ovat usein heikoin lenkki laitoksessa ja aikaansaavat suuria riskejä kriittisen infrastruktuurin järjestelmille.

Kudelski Security’n IoT Security Center of Excellencen* mukaan muita seikkoja, jotka voivat estää tietoturvallisten IoT-laitteiden yleisen käyttöönoton ovat:

- laitteiden nopean markkinoille saamisen priorisointi tärkeämmäksi kuin niiden täydellisen tietoturvallisuuden varmistaminen

- viranomaisten antamien asianmukaisten säädösten, direktiivien tai edes ohjeiden puuttuminen

- IoT-laitteiden päivitettävyyden puuttuminen, vaikka niillä olisi pitkä elinkaari

- koko pienitehoisen suuralueverkon arvoketju – moduulien ja laitteiden valmistajista tietoliikenneratkaisujen ja alustojen toimittajiin, integraattoreihin ja asiakkaisiin – joka avaa tien suurelle joukolle uhkaskenaarioita.

Tietoturva on tärkeää IoT:n menestykselle kokonaisuudessaan. Tämä heijastuu ennusteeseen IoT:n tietoturvamarkkinoiden vahvasta yhdistetystä vuosittaisesta kasvunopeudesta (CAGR), joka on 34,4 % vuodesta 2017 vuoteen 2022. Näiden markkinoiden ennustetaan kasvavan 6,62 miljardista Yhdysvaltojen dollarista 29,02 miljardiin Yhdysvaltojen dollariin tämän ajanjakson aikana MarketsandMarkets-tutkimusyhtiön hiljattain julkaiseman raportin mukaan.

Raportissa osoitetaan, että verkkojen tietoturvalla (langattoman tietoliikenteen ja etäyhteyksien tietoturva sekä yhdyskäytävät) on suurin koko näillä markkinoilla.

IoT:n tietoturva olisi suunniteltava järjestelmiin (mukaan lukien langattomat laitteet) alusta asti sen sijaan, että se lisätään jälkikäteen tai valinnaisena lisukkeena.

Joillakin toimittajilla on valikoima ratkaisuja alkaen turvallisista mikropiireistä, kuten saksalaisen Infineon-puolijohdetehtaan piirit, joissa on sisäänrakennettu tunnistautuminen, tavaramerkkisuojaus ja muita tietoturvasovelluksia, ja jatkuen aina päästä päähän turvallisiin ratkaisuihin laitteiden yhdistämiseksi pilveen, kuten Microsoftin Intel® IoT Platform.

Tietoturvallisten IoT-laitteiden lisäksi verkkoon liitettyjen kriittisten laitosten tietoturvallisuus kokonaisuudessaan riippuu kasvavassa määrin kansainvälisistä standardeista, kuten niistä, joita laativat erilaiset IEC:n tekniset komiteat ja alakomiteat sekä ISO/IEC JTC 1 SC 27.

* 14.6.2018: Jutussa vaihdettu Kudelski Security’n IoT Security Center of Excellencen toimimaton linkki toimivaan, joka ei välttämättä kuitenkaan ole enää täysin sama, alkuperäinen lähde.

Lisää suosikiksi